往期推荐

52页|2024网络主播新职业发展报告

SKILLSOFT’s 2024网络安全感知报告

23页|2024面向工业4.0的安全制造白皮书-有效确保网络安全的五大方法

20页|2024年电池制造工厂工业PON网络建设规范研究报告

26页|2024年AI系统的网络安全治理实践报告

28页|2024年关键信息基础设施网络及信息系统作业可信与安全白皮书

23页|2024面向工业4.0的安全制造白皮书-有效确保网络安全的五大方法

84页|2023年网络性侵害未成年人全球风险评估报告

33页|2024算力网络数据库白皮书

42页|面向工业互联网的确定性网络协同技术白皮书(2024年)

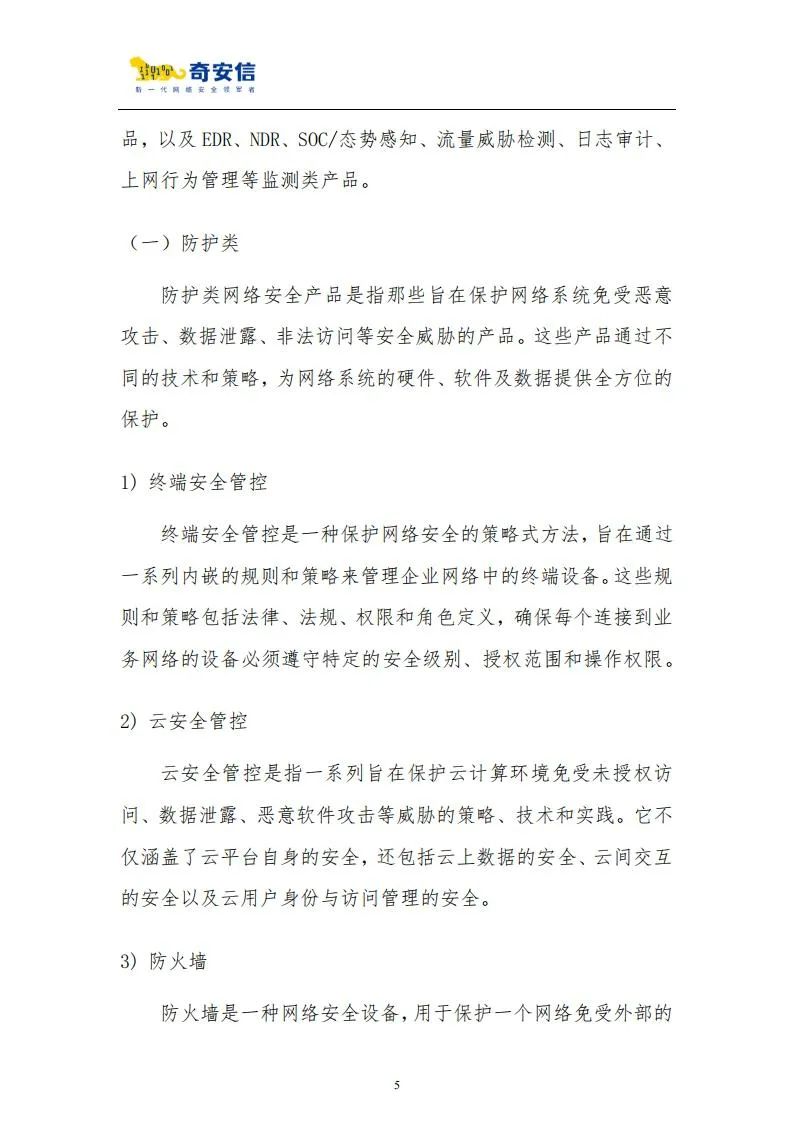

《2024网络安全技术技能人才职业能力图谱》全面梳理了网络安全领域的人才能力要求,涵盖8大方向、49大类、152小类、734项具体能力,是国内目前最系统、全面、细粒度且贴近实战需求的网络安全人才能力图谱。图谱网络安全建设与运营实践,结合各行业用人需求和岗位特点绘制,旨在为高等院校和职业院校人才培养、岗前岗后培训以及人才自修自学提供参考框架。

Tips 以上为节选,报告全文下载见文末

本文是一份详尽的网络安全技术技能人才职业能力图谱,涵盖了网络安全领域的八大方向、49个大类、152个小类和734项具体能力。这份图谱由中国职教学会领导,奇安信行业安全研究中心等机构的网络安全专家共同开发,并于2024年世界职业技术教育大会期间发布,旨在为高等院校和职业院校网络安全人才培养、岗前岗后培训以及网络安全人才自修自学提供参考框架。

八大方向核心内容概述:

1. 安全运营

软件、设备的安装与调试:涉及防护类和监测类产品的安装与调试,如终端安全管控、云安全管控、防火墙、入侵检测等。

检查与整改:包括安全检查、整改加固与规则优化,如资产梳理、基线检查、漏洞发现、有效性验证等。

监测与分析:通过各类网络安全设备对内部网络中的安全威胁事件进行实时监测和分析。

响应与处置:在完成安全事件分析后,对网络安全防护系统进行优化配置,阻断网络攻击活动。

溯源与反制:对网络攻击活动的源头进行追溯,并在溯源基础上对攻击者进行反向攻击活动。

云安全运营:在云计算环境中,保护云计算资源和数据的安全性、完整性和可用性。

终端安全运营:对单位内部的各类办公终端进行安全管理与运营。

其他运营能力:包括协同指挥与决策、情报收集、报告撰写、AI辅助运营等。

2. 网络攻防

Web漏洞利用与挖掘:针对Web系统或应用中存在的安全漏洞进行利用和挖掘。

系统层漏洞利用与挖掘:针对操作系统、服务器或网络设备等系统层面的安全漏洞进行攻防利用与漏洞挖掘。

安全工具使用:在安全分析或攻防实战过程中使用各类安全工具。

编程与开发:编写和优化攻击代码与脚本,用于渗透测试、漏洞利用等。

社工与渗透:利用社会工程学手法和网络渗透方法进行攻击。

攻击辅助:提升攻击活动成功率或避免自身被发现的辅助性技术手段。

3. 安全管理

安全意识管理:提升单位内部人员的网络安全意识水平。

安全组织建设:对网络安全管理团队和流程/制度进行系统性建设。

安全规划设计:结合业务需求、IT架构与信息化发展需要,对网络安全进行统一、全方位的规划与设计。

风险评估管理:对信息系统的网络安全风险进行检测和评估,以及对整体风险水平进行控制和管理。

数据安全管理:对信息系统内部的各类数据进行动态、有效的安全管理。

4. 开发与测试

通用开发能力:网络安全工作中常用的程序编写与应用开发能力。

安全开发:在软件开发过程中考虑和实施安全措施。

安全测试:对IT软件产品进行检验以验证产品符合安全需求定义和产品质量标准。

安全产品设计:对各类专业网络安全软硬件产品进行产品设计。

系统安全:操作系统、中间件等底层系统原生的安全机制设计和安全运行原理。

AI辅助:利用AI技术辅助工程师进行软件的开发与测试。

5. 安全分析

溯源分析:通过收集、分析和解释攻击者的行为痕迹,追踪攻击者或还原网络攻击活动。

可视化分析:结合现代可视化技术对网络安全事件进行深度分析与大数据关联分析。

恶意样本分析:对捕获的恶意程序样本进行分析,实现样本检测、防范、追踪溯源等目的。

威胁情报技术:收集、分析和解读与网络安全威胁相关的情报信息。

安全分析报告:将安全分析的结果撰写成符合专业要求或特定应用场景需要的网络安全研究报告。

6. 电子数据取证

电子数据提取:从电子设备中获取、分析和保存能够证明案件事实的数据。

电子数据恢复:通过技术手段将丢失或损坏的数据恢复成正常数据。

数据库系统取证:对系统数据库中的数据进行取证。

程序功能分析:对犯罪分子作案时使用的软件、系统的基本功能和作用进行分析。

现场勘察:在案发现场实施勘验,提取、固定现场存留的与案件有关的电子数据和其他相关证据。

案件支撑:根据电子数据证据,对网络犯罪案件进行分析和侦破,或对其他类型案件进行辅助分析与侦破。

法律应用:在电子数据取证过程中,掌握的相关法律、法规及技术标准的要求。

其他能力:包括电子数据治理与电子数据司法鉴定。

7. 工控安全

资产识别:准确识别工业设备或工业系统的生产厂商、系列、型号、版本、工程等关键信息。

工控协议:掌握工控协议的解析能力,检测敏感操作和系统异常运行状态。

工业安全检测:针对工业系统进行网络安全检测或漏洞挖掘。

工业自动化:熟练使用工业编程软件、工业组态软件和工业数据库软件。

主机安全:对工业主机进行网络安全防护,构建“白环境”并进行有效运营管理。

典型应用场景安全:针对不同行业领域和生产场景下的网络安全防护。

8. 内容安全

违法信息识别:识别网络传播中的违法活动信息和虚假信息。

违规信息识别:识别网络传播中的违规信息,如垃圾广告、骚扰信息、不文明信息等。

内容安全关键技术:包括监测信息的自动收集、敏感内容的智能识别与过滤、非法用户的识别等。

内容安全管理策略:制定内容安全审核系统开发管理策略和违规内容处置策略。

Tips 源文件已上传至知识星球,加入即可无限制下载,3万份+报告。

本文是小编根据报告内容所做的节选和要点小结,由于水平问题,内容仅供参考,具体请参考报告原文。有问题请加小助手微信sungonow或直接扫码加入星球。

点击下面“阅读原文”,下载更多报告

点击下面“阅读原文”,下载更多报告